如何找出SQL注入攻击漏洞?

测试您的网站是否存在SQL注入攻击,并防止被黑客攻击。

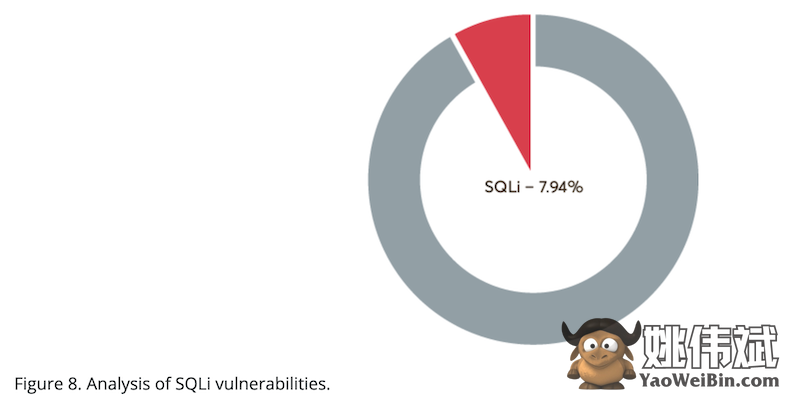

SQLi(SQL Injection)是一种古老的技术,黑客通过执行恶意的SQL语句来接管网站。它被认为是一种严重的漏洞,Acunetix的最新报告显示,8%的扫描目标存在此漏洞。

由于许多Web平台(PHP、WordPress、Joomla、Java等)都支持SQL(结构化查询语言)数据库,因此可能会面向大量网站。因此,确保您的在线业务网站不易受SQLi攻击非常重要,以下内容将帮助您查找是否存在此类漏洞。

注意:执行SQL注入会产生高网络带宽并发送大量数据。因此,请确保您正在测试的网站是您自己的。

suIP.biz

Detecting SQL Injection flaws online由suIP.biz支持MySQL、Oracle、PostgreSQL、Microsoft SQL、IBM DB2、Firebird、Sybase等数据库。

SQLMap的功能使其能够针对所有六种注入技术进行测试。

SQL注入在线测试

另一个基于SQLMap的在线工具,由Hacker Target提供,用于查找基于HTTP GET请求的绑定和错误漏洞。

Invicti

一个企业级全面的Web安全扫描器-Invicti不仅可以进行SQL漏洞测试。您可以与SDLC集成,实现Web安全自动化。

请查看由Invicti扫描的此链接。

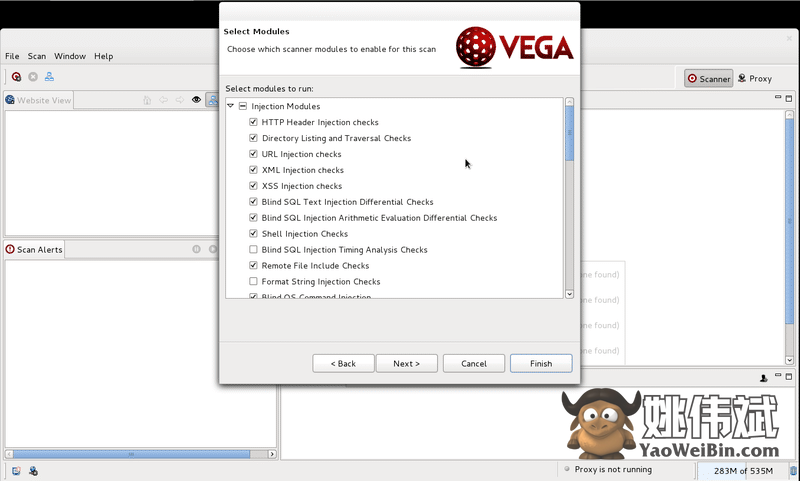

Vega

Vega是一款开源的安全扫描软件,可在Linux、OS X和Windows上安装。

Vega使用Java编写,具有图形用户界面。

除了SQLi,您还可以使用Vega测试许多其他漏洞,例如:

- XML / Shell / URL注入

- 目录列表

- 远程文件包含

- XSS

- 等等…

Vega看起来是一款有前途的免费Web安全扫描器。

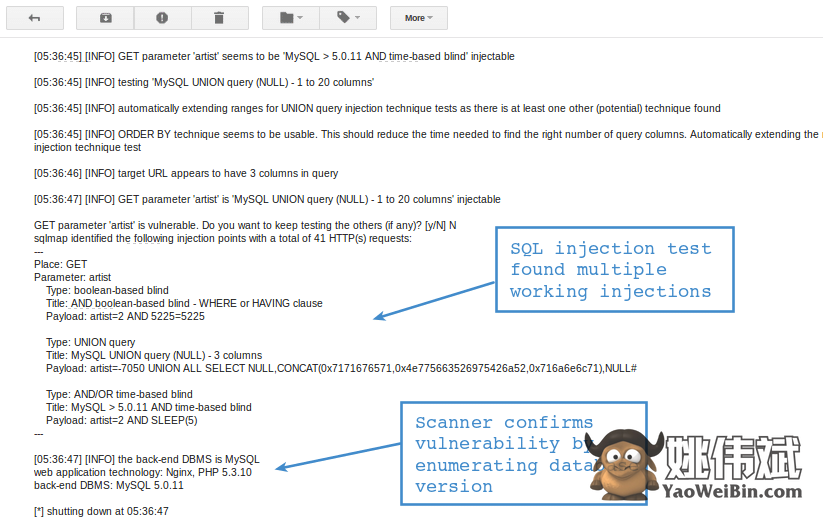

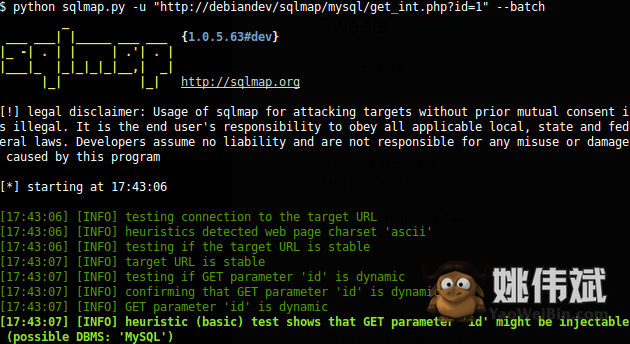

SQLMap

SQLMap是一款流行的开源测试工具之一,可针对关系型数据库管理系统执行SQL注入。

Sqlmap列举了用户、密码、哈希、角色、数据库、表、列,并支持完全转储数据库表。

SQLMap也可在Kali Linux上使用。您可以参考此指南在VMWare Fusion上安装。

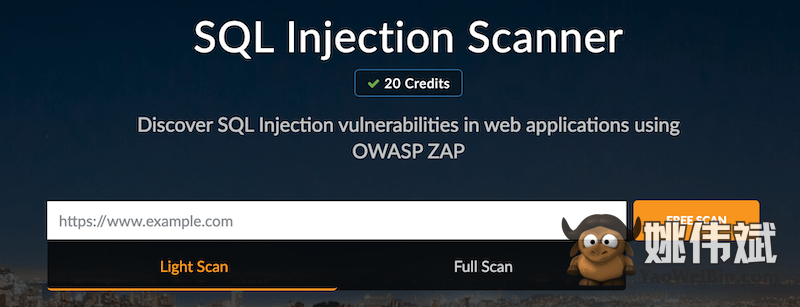

SQL注入扫描器

一个使用OWASP ZAP进行的online scanner by Pentest-Tools测试。有两个选项-轻(免费)和完全(需要注册)。

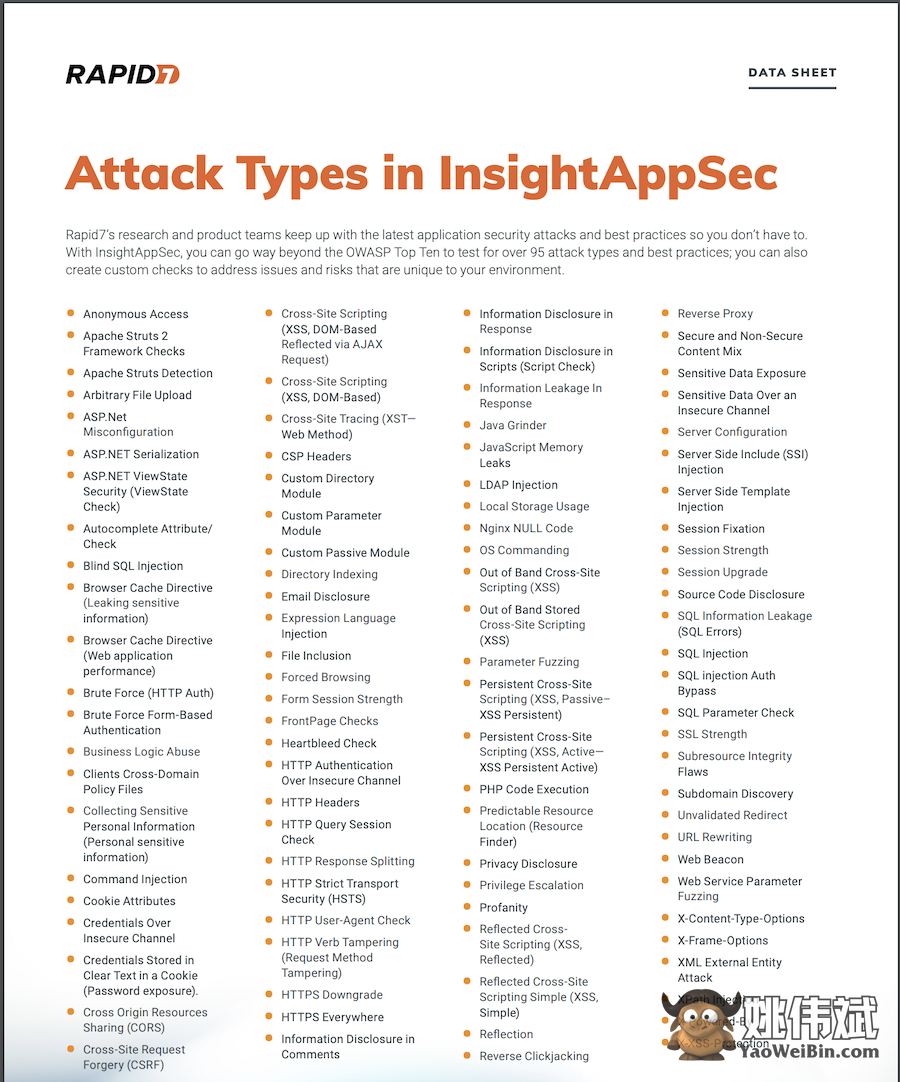

Appspider

Appspider是由Rapid7提供的动态应用程序安全测试解决方案,可爬行和测试超过95种攻击类型的Web应用程序。

Appspider的一项独特功能称为漏洞验证器,允许开发人员实时重现漏洞。

当您修复了漏洞并希望重新测试以确保风险已修复时,这将非常方便。

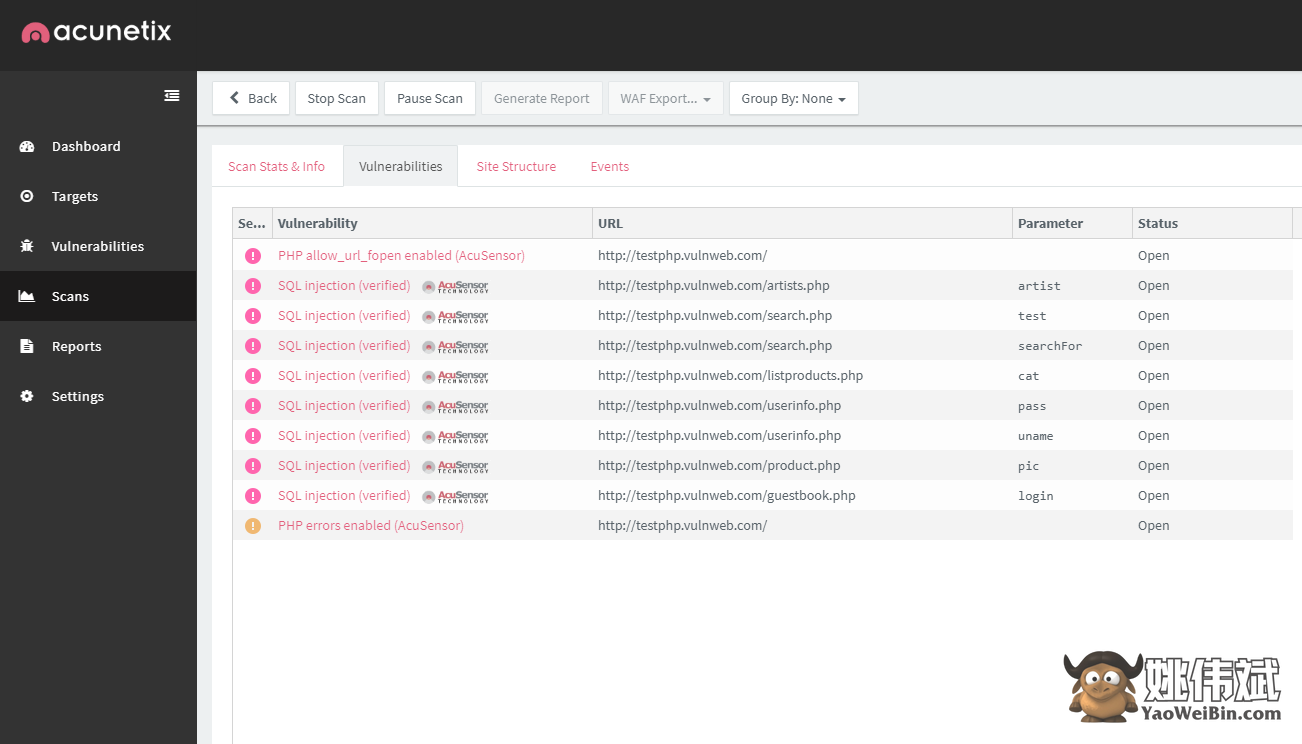

Acunetix

Acunetix是一款企业级的Web应用程序漏洞扫描器,被全球4000多个品牌信任。该工具不仅可以进行SQLi扫描,还可以发现6000多个漏洞。

每个发现都有潜在的修复方法,因此您知道如何解决问题。此外,您可以与CI/CD系统和SDLC集成,以便在应用程序部署到生产环境之前识别和修复所有安全风险。

Wapiti

Wapiti是一款基于Python的黑盒漏洞扫描器。它支持大量的攻击检测。

- SQLi和XPath

- CRLS和XSS

- Shellshock

- 文件泄露

- 服务器端请求伪造

- 命令执行

等等..

它支持HTTP/HTTPS终端点,多种身份验证类型,如基本身份验证、摘要身份验证、NTLM和Kerberos。您可以选择以HTML、XML、JSON和TXT格式生成扫描报告。

Scant3r

一个准备好的docker,scant3r是基于Python的轻量级扫描工具。

它从报头和URL参数中寻找潜在的XSS、SQLi、RCE、SSTI。

下一步是什么?

上述工具将测试并告诉您您的网站是否具有SQL注入漏洞。如果您想知道如何保护您的网站免受SQL注入,那么以下内容将给您一个思路。

糟糕编码的Web应用程序通常导致SQL注入,因此您需要修复易受攻击的代码。然而,您还可以在应用程序前面实施WAF(Web应用程序防火墙)。

有两种可能的将WAF与应用程序集成的方法。

- 在Web服务器中集成WAF – 您可以使用像ModSecurity与Nginx、Apache或WebKnight与IIS这样的WAF。这只有在您自己托管网站时才可能实现,例如在云端/VPS或专用服务器上。但是,如果您使用的是共享托管,则无法在共享托管中安装它。

- 使用基于云的WAF – 可能,添加网站保护的最简单方法是实施website firewall。好处是它可以适用于任何网站,并且您可以在不到10分钟内开始使用。

如果您想了解有关SQL注入的更多信息,请查看以下资源。