理解自己加密和密钥(BYOE)

云计算的主要争论点是安全性,云端加密(BYOE)确保了所有云服务的安全性。让我们来看看如何实现。

在云计算中,数据的所有者无法直接控制数据,并被迫依赖云服务提供商来保护数据免受未经授权的访问。保护云中存储的信息最常接受的解决方案是加密。

问题在于加密不仅防止未经授权的用户访问数据,还给合法授权用户使用数据增加了复杂性。

假设一家公司将数据以加密形式存储在云服务提供商的基础设施中。在这种情况下,公司需要一种有效的解密形式,既不会使用户使用数据和应用程序变得困难,也不会对其用户体验产生负面影响。

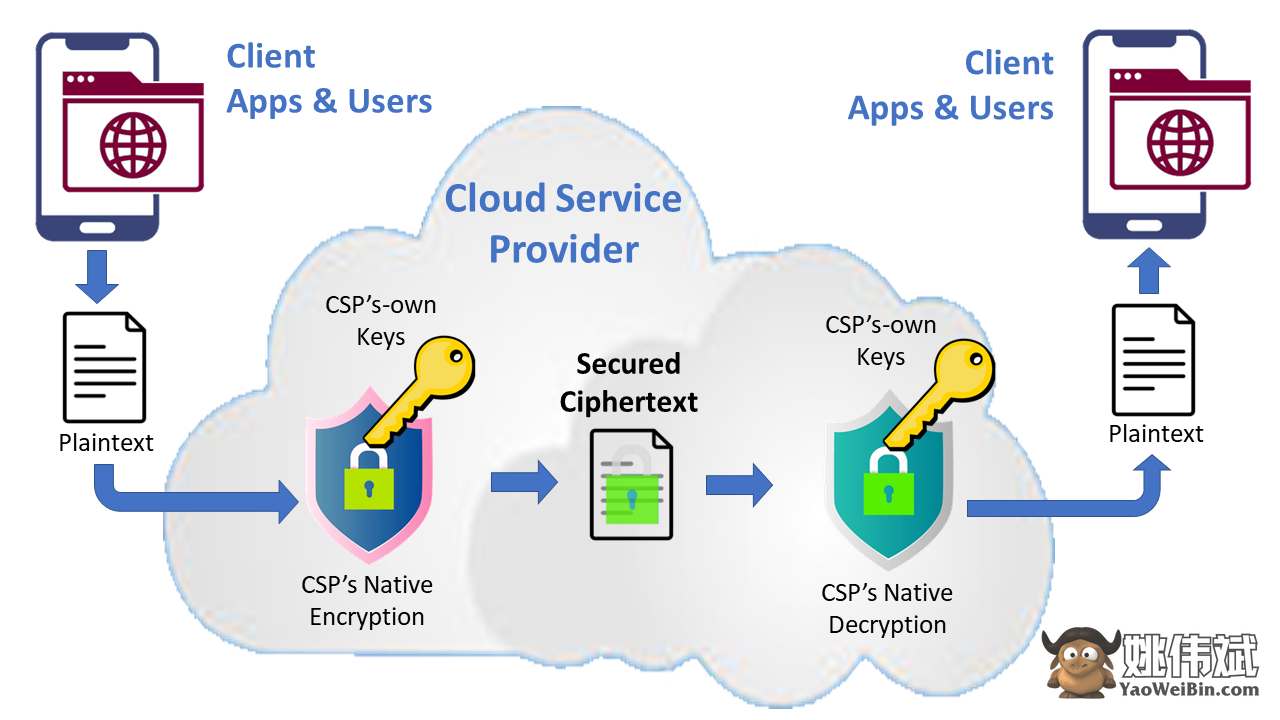

许多云服务提供商为其客户提供将数据保持加密的选项,并为他们提供使解密对合法授权用户透明且不被察觉的工具。

然而,任何强大的加密方案都需要加密密钥。当数据加密由托管数据的云服务提供商执行时,加密密钥也由该云服务提供商保存。

因此,作为云服务提供商的客户,您无法完全控制自己的数据,因为您无法相信您的云服务提供商会完全保管好加密密钥。这些密钥的任何泄露都可能使您的数据完全暴露于未经授权的访问之下。

为何需要云端加密(BYOE)

云端加密(BYOE,即带上自己的加密)也被称为带上自己的密钥(BYOK),尽管这些是相对较新的概念,不同的公司可能会给每个首字母缩写赋予不同的意义。

云端加密(BYOE)是专门针对云服务客户而设计的安全模型,允许他们使用自己的加密工具和管理自己的加密密钥。

在云端加密(BYOE)模型中,云服务客户部署自己的加密软件的虚拟实例,并与他们在云中托管的应用程序一起使用。

该应用程序被配置成使其所有信息都由云服务提供商的物理数据存储库中的云端加密软件(BYOE)处理。该软件将数据进行加密,并以密文形式存储在云服务提供商的存储中。

云端加密(BYOE)的一个重要优势是,即使在多租户或第三方环境中,它也允许公司使用云服务来托管其数据和应用程序,同时遵守监管机构在某些行业规定的数据隐私标准。

这种方法允许公司使用最符合其需求的加密技术,而不受云服务提供商的IT基础设施的影响。

云端加密(BYOE)的好处

使用云端加密(BYOE)的主要好处包括:

- 提高托管在第三方基础设施上的数据安全性。

- 完全控制数据加密,包括算法和密钥。

- 作为附加值的监控和访问控制。

- 透明的加密和解密,以不影响数据使用体验。

- 使用硬件安全模块增强安全性的可能性。

人们普遍认为,只要信息被加密就能安全免受风险,但事实并非如此。加密数据的安全级别仅与用于解密的密钥的安全性一样高。如果密钥泄露了,即使数据被加密也会被暴露。

云端加密(BYOE)是一种防止将加密密钥的安全性留给机会和第三方(也就是您的云服务提供商)的方法。

云端加密(BYOE)是一个数据保护方案的最后一道防线,否则会造成危险漏洞。采用云端加密(BYOE),即使您的云服务提供商的加密密钥被泄露,您的数据也将不会被曝光。

云端加密(BYOE)的工作原理

BYOE安全方案要求CSP为其客户提供使用自己的加密算法和加密密钥的选项。

为了在不影响用户体验的情况下使用这种机制,您需要在CSP上托管的应用程序旁部署一个虚拟化的加密软件实例。

在BYOE方案中,企业应用程序必须配置成使其处理的所有数据都通过加密应用程序。

该应用程序作为前端和后端业务应用程序之间的代理,以确保数据在任何时候都不会以明文形式移动或存储。

您必须确保后端业务应用程序在CSP的物理数据存储库中存储数据的密文版本。

BYOE与本机加密的比较

实施BYOE的架构比CSP提供的本机加密解决方案更有保护数据的信心。这是通过使用一种保护结构化数据库以及非结构化文件和大数据环境的架构实现的。

通过使用扩展,BYOE的最佳解决方案允许您在加密和重新生成密钥操作期间使用数据。另一方面,使用BYOE解决方案监控和记录数据访问是一种预防威胁检测和拦截的方法。

还有一些BYOE解决方案提供高性能的AES加密作为附加值,并通过硬件加速进行增强,并提供细粒度的访问控制策略。

通过这种方式,它们可以确定谁可以在何时、通过哪些过程访问数据,而无需使用特定的监控工具。

密钥管理

除了使用自己的加密模块外,您还需要加密密钥管理(EKM)软件来管理您的加密密钥。

该软件允许IT和安全管理员管理对加密密钥的访问,使公司更容易存储自己的密钥并将其保管在第三方手中。

根据要加密的数据类型,有不同类型的加密密钥。为了真正有效,您选择的EKM软件必须能够处理任何类型的密钥。

当公司将云系统与本地系统和虚拟系统相结合时,灵活高效的加密密钥管理至关重要。

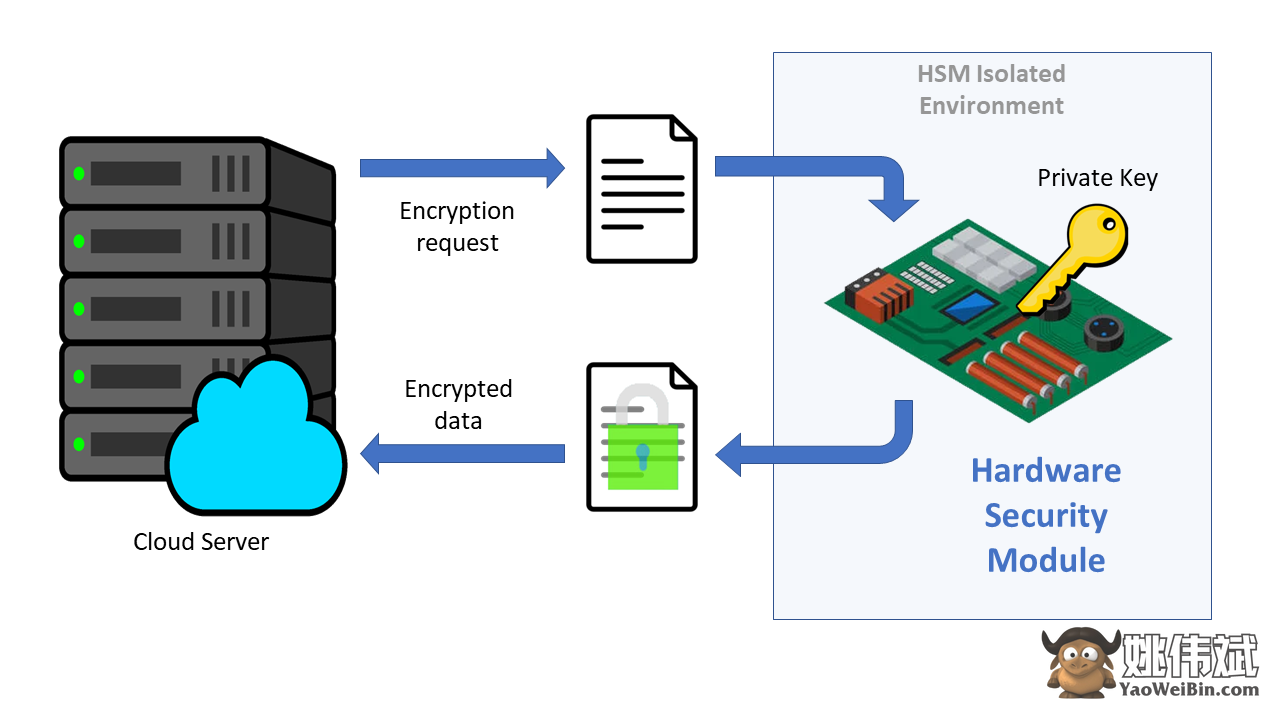

使用HSM加固BYOE

硬件安全模块(HSM)是一种物理安全设备,用于快速且具有最大安全性地执行密码操作。这些密码操作包括加密、密钥管理、解密和身份验证。

HSM专为最大信任和坚固性而设计,非常适合保护机密数据。它们可以部署为PCI Express卡、带有以太网网络接口的独立设备或仅外部USB设备。

它们拥有自己的操作系统,专门设计以最大化安全性,并且它们对网络的访问受到firewall的保护。

当您将HSM与BYOE结合使用时,HSM充当您的业务应用程序和CSP存储系统之间的代理,负责所有必要的密码处理。

通过使用HSM执行加密任务,您确保这些任务不会对应用程序的正常运行造成麻烦。此外,使用HSM可以最大程度地减少未经授权的用户干扰密钥或加密算法管理的机会。

寻找标准

在采用BYOE安全方案时,您应该考虑您的CSP可以做什么。正如我们在本文中所看到的那样,要使您的数据在CSP的基础设施中真正安全,CSP必须确保您可以安装自己的加密软件或HSM以及应用程序,数据将在CSP的存储库中加密,并且只有您自己才能访问加密密钥。

您还可以探索一些最佳的链接来扩展组织的本地安全系统。